Модели доверия, включающие несколько центров сертификации.

Кросс-сертификат - сертификат, созданный одним удостове-ряющим центром САХ> удостоверяющий открытый ключ другого удостоверяющего центра САУ. Будем обозначать такой кросс- сертификат {САК}СЛХ . Запись вида ({СА^} САУ, {САУ } САХ) называ-ется парой кросс-сертификатов, один из которых носит название прямого сертификата (forward-certificate), другой - обратного сер-тификата ( reverse-certificate).

Сертификаты открытых ключей обеспечивают средства для по-лучения аутентичных открытых ключей при условии, что прове-ряющий имеет доверенный открытый ключ удостоверяющего центра, подписавшего сертификат. В случае наличия нескольких удо-стоверяющих центров проверяющий может пожелать обладать аутентичным открытым ключом путем проверки сертификата, под-писанного иным удостоверяющим центром, нежели тот, для которого он владеет доверенным открытым ключом. В этом случае прове-ряющий сможет так поступать лишь при условии, что может быть сконструирована цепочка сертификатов, соответствующая непре-рывной цепи доверия от открытого ключа удостоверяющего центра, которому проверяющий доверяет, до открытого ключа, доверием к которому он желает обладать.

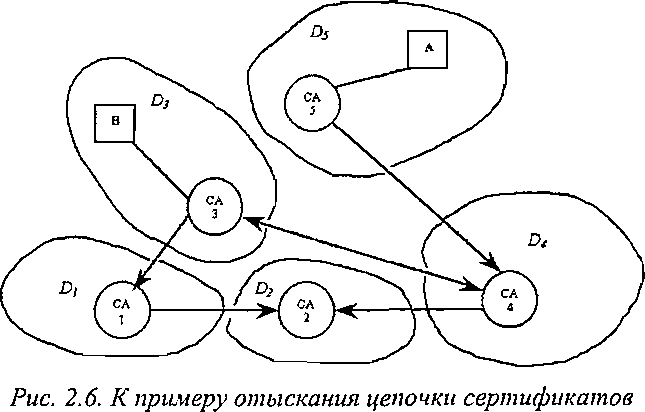

Цепочки сертификатов соответствуют направленным ребрам в графическом представлении модели доверия.

Цель - найти после-довательность сертификатов, соответствующую направленному пути - пути сертификации, начиная с узла, соответствующего удосто- веряющему центру, открытому ключу которого проверяющий доверяет априори, и кончая удостоверяющим центром, подписавшим сертификат открытого ключа, который подлежит проверке.Рассмотрим пример. Пусть А - проверяющий, который желает проверить открытый ключ абонента В (рис. 2.6).

Очевидно, что путь {СА5,САі,СА2) существует. {САЛ}CAS- сер-тификат открытого ключа р4 удостоверяющего центра СА4, подпи-санный удостоверяющим центром СЛ5.

Цепочка сертификатов ({СЛ4} CAS, {С43} СА4) вместе с априорным доверием абонента А кСА5 позволяет А проверить подпись [САа]СА5 для того, чтобы из-влечь доверенную копию ключа р4 и использовать р4) чтобы прове-рить подпись {СЛ3}С44, чтобы извлечь доверенную копию рз и затем использовать р3, чтобы проверить аутентичность сертификата, содержащего рв-

Если направленный путь в графе неизвестен априори, его нужно найти (построить) некриптографическими методами, что похоже на решение задачи маршрутизации пакетов данных в сетях.

Рассмотрим теперь часто используемые модели доверия.

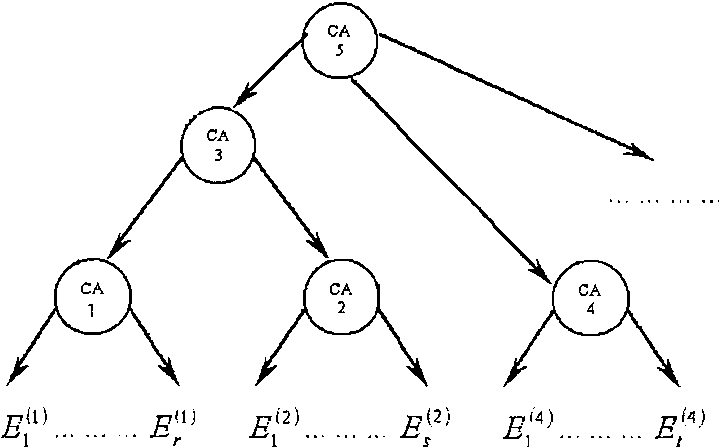

Строго иерархическая модель доверия (рис. 2.7). Каждый абонент начинает проверку цепочки сертификатов со своего корневого узла. Эта модель называется также моделью корневых цепей, так как

все цепи доверия начинаются с корня. Эта модель реализует идею централизованного доверия.

Рис. 2.7. Строго иерархическая модель доверия

Несколько таких деревьев могут быть скомбинированы в модель доверия, поддерживающую множество деревьев - лес. В этом случае между корнями деревьев заводятся кросс-сертификаты. Например, если подписан сертификат {САУ}САХ , это дает возможность пользо-вателям из дерева под управлением САХ получить доверие к серти-фикатам, подписанным САУ, через цепи сертификатов, которые на-чинаются с САх и тянутся через САУ. Такую модель нередко назы-вают мостовой моделью доверия, так как кросс-сертификаты между корнями деревьев образуют своего рода «мосты доверия».

В строго иерархической модели все пользователи, по существу, находятся в единственном домене, определенном корнем. Несмотря на тот факт, что, например, CAt подписывает сертификат ключа

доверяет корню СА5 непосредственно, но не СА\. доверяет CAj только косвенно через корень. Потенциально недостатки этой модели заключаются в следующем:

все доверие в системе зависит от корневого ключа; цепочки сертификатов требуются даже для двух абонентов, от-носящихся к одному и тому же удостоверяющему центру;

• цепочки сертификатов получаются длинными при большой вло-женности уровней иерархии.

Более естественной является модель, когда доверие начинается с локального, а не с удаленного узла (корня).

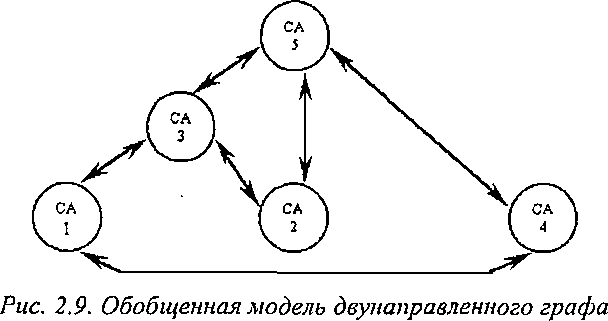

Иерархическая модель двунаправленного графа (рис. 2.8). Эта модель похожа на предыдущую, строго иерархическую модель, но здесь каждый удостоверяющий центр нижнего уровня иерархии создает сертификаты, удостоверяющие открытые ключи родительского удостоверяющего центра. Прямые сертификаты удостоверяющих центров САХ создаются удостоверяющими центрами, непосредственно вышестоящими над САХ; показываются стрелками, входящи-ми в САХ. Обратные сертификаты удостоверяющих центров САХ создаются самими САХ и подписывают открытые ключи вышестоящего удостоверяющего центра; показываются стрелками, исходя-щими из САХ.